Die vorliegende Übersetzung wurde maschinell erstellt. Im Falle eines Konflikts oder eines Widerspruchs zwischen dieser übersetzten Fassung und der englischen Fassung (einschließlich infolge von Verzögerungen bei der Übersetzung) ist die englische Fassung maßgeblich.

Infrastruktursicherheit in Amazon DynamoDB

Als verwalteter Service ist Amazon DynamoDB durch die AWS globalen Netzwerksicherheitsverfahren geschützt, die unter Infrastrukturschutz im AWS Well-Architected Framework beschrieben sind.

Sie verwenden AWS veröffentlichte API-Aufrufe, um über das Netzwerk auf DynamoDB zuzugreifen. Clients können TLS (Transport Layer Security) Version 1.2 oder 1.3 verwenden. Clients müssen außerdem Cipher Suites mit PFS (Perfect Forward Secrecy) wie DHE (Ephemeral Diffie-Hellman) oder ECDHE (Elliptic Curve Ephemeral Diffie-Hellman) unterstützen. Die meisten modernen Systeme wie Java 7 und höher unterstützen diese Modi. Außerdem müssen Anforderungen mit einer Zugriffsschlüssel-ID und einem geheimen Zugriffsschlüssel signiert sein, der einem IAM-Prinzipal zugeordnet ist. Alternativ können Sie mit AWS -Security-Token-Service (AWS STS) temporäre Sicherheitsanmeldeinformationen erstellen, um die Anforderungen zu signieren.

Sie können auch einen VPC-Endpunkt (Virtual Private Cloud) für DynamoDB verwenden, um Amazon-EC2-Instances in Ihrer VPC die Verwendung privater IP-Adressen für den Zugriff auf DynamoDB zu ermöglichen, sodass sie nicht im öffentlichen Internet verfügbar sind. Weitere Informationen finden Sie unter Verwenden von Amazon-VPC-Endpunkten für den Zugriff auf DynamoDB.

Verwenden von Amazon-VPC-Endpunkten für den Zugriff auf DynamoDB

Aus Sicherheitsgründen führen viele AWS Kunden ihre Anwendungen in einer Amazon Virtual Private Cloud Cloud-Umgebung (Amazon VPC) aus. Mit Amazon VPC können Sie Amazon-EC2-Instances in einer Virtual Private Cloud starten, die von anderen Netzwerken logisch isoliert ist – einschließlich des öffentlichen Internets. Mit einer Amazon VPC können Sie den zugehörigen IP-Adressbereich, die Subnetze, Routing-Tabellen, Netzwerk-Gateways und Sicherheitseinstellungen steuern.

Anmerkung

Wenn Sie Ihre AWS-Konto nach dem 4. Dezember 2013 erstellt haben, haben Sie in jeder AWS-Region bereits eine Standard-VPC. Eine Standard-VPC ist sofort einsatzbereit - Sie können Ihre Standard-VPC umgehend einsetzen, ohne weitere Konfigurationsschritte ausführen zu müssen.

Weitere Informationen finden Sie unter Standard-VPC und Standard-Subnetze im Amazon-VPC-Benutzerhandbuch.

Um auf das öffentliche Internet zuzugreifen, muss Ihre VPC über ein Internet-Gateway verfügen, einen virtuellen Router, der Ihr VPC mit dem Internet verbindet. Auf diese Weise können Anwendungen, die in Ihrem VPC in Amazon EC2 ausgeführt werden, auf Internetressourcen wie Amazon DynamoDB zugreifen.

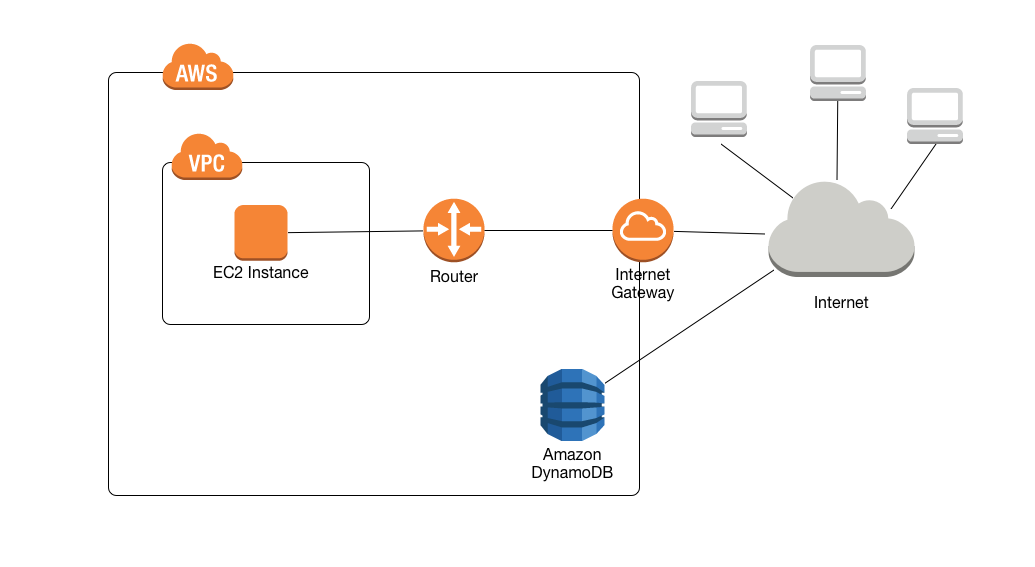

Standardmäßig wird für die Kommunikation zu und von DynamoDB das HTTPS-Protokoll verwendet, das den Netzwerkverkehr durch Verschlüsselung SSL/TLS schützt. Das folgende Diagramm zeigt eine Amazon-EC2-Instance in einer VPC, die auf DynamoDB zugreift, indem DynamoDB ein Internet-Gateway anstelle von VPC-Endpunkten verwendet.

Viele Kunden haben legitime Bedenken hinsichtlich Datenschutz und Sicherheit, was das Senden und Empfangen von Daten über das öffentliche Internet angeht. Kunden können dieses Problem durch die Verwendung eines Virtual Private Network (VPN) lösen, um sämtlichen DynamoDB-Netzwerkdatenverkehr über die eigene Unternehmensnetzwerkinfrastruktur zu leiten. Dieser Ansatz kann jedoch zu Herausforderungen hinsichtlich Bandbreite und Verfügbarkeit führen.

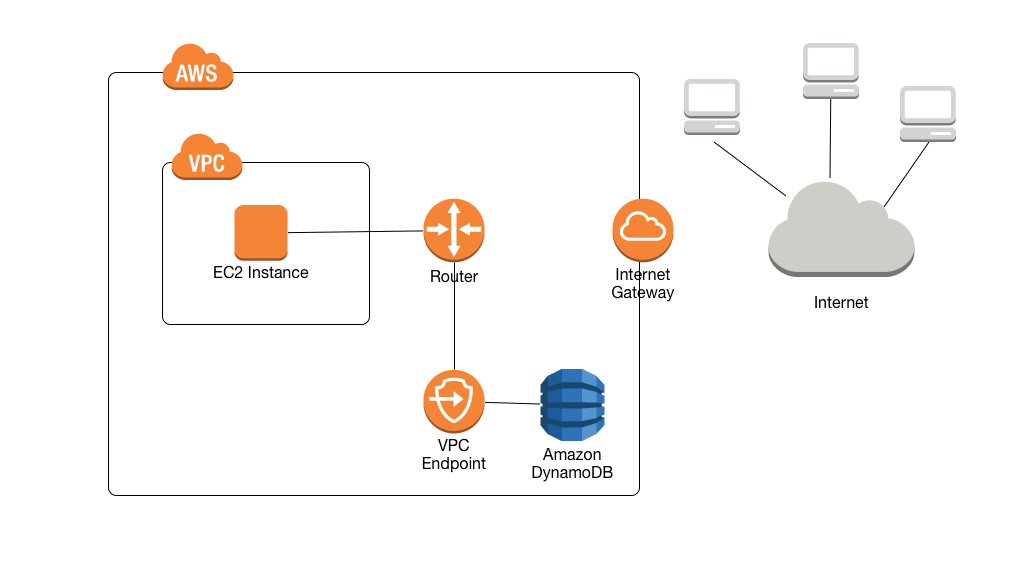

VPC-Endpunkte für DynamoDB können diese Herausforderungen bewältigen helfen. Ein VPC-Endpunkt für DynamoDB ermöglicht den Amazon-EC2-Instances in Ihrer VPC die Verwendung privater IP-Adressen für den Zugriff auf DynamoDB, sodass sie nicht im öffentlichen Internet sichtbar sind. Ihre EC2-Instances benötigen keine öffentlichen IP-Adressen und Sie benötigen keinen Internet-Gateway, kein NAT-Gerät und kein virtuelles privates Gateway in Ihrer VPC. Sie steuern den Zugriff auf DynamoDB mittels Endpunktrichtlinien. Der Verkehr zwischen Ihrer VPC und dem AWS Service verlässt das Amazon-Netzwerk nicht.

Anmerkung

Selbst wenn Sie öffentliche IP-Adressen verwenden, wird die gesamte VPC-Kommunikation zwischen Instances und Diensten, in denen gehostet AWS wird, innerhalb des AWS Netzwerks privat gehalten. Pakete, die aus dem AWS Netzwerk mit einem Ziel im AWS Netzwerk stammen, verbleiben im AWS globalen Netzwerk, mit Ausnahme des Datenverkehrs in oder aus AWS China Regionen.

Wenn Sie einen VPC-Endpunkt für DynamoDB erstellen, werden alle Anfragen für einen DynamoDB-Endpunkt in der Region (z. B. dynamodb.us-west-2.amazonaws.com) an einen privaten DynamoDB-Endpunkt innerhalb des Amazon-Netzwerks geleitet. Sie müssen Ihre Anwendungen, die auf EC2-Instances in Ihrer VPC ausgeführt werden, nicht ändern. Der Endpunktname bleibt gleich, aber die Route zu DynamoDB bleibt vollständig im Amazon-Netzwerk und greift nicht auf das öffentliche Internet zu.

Das folgende Diagramm zeigt, wie eine EC2-Instance in einer VPC einen VPC-Endpunkt verwenden kann, um auf DynamoDB zuzugreifen.

Weitere Informationen finden Sie unter Tutorial: Verwendung eines VPC-Endpunkts für DynamoDB.

Freigabe von Amazon-VPC-Endpunkten und DynamoDB

Um Zugriff auf DynamoDB über den Gateway-Endpunkt eines VPC-Subnetzes ermöglichen zu können, müssen Sie über Eigentümerkontoberechtigungen für dieses VPC-Subnetz verfügen.

Sobald dem Gateway-Endpunkt des VPC-Subnetzes Zugriff auf DynamoDB gewährt wurde, kann jedes AWS -Konto, das über Zugriff auf dieses Subnetz verfügt, DynamoDB verwenden. Dies bedeutet, dass alle Kontonutzer innerhalb des VPC-Subnetzes alle DynamoDB-Tabellen verwenden können, auf die sie Zugriff haben. Dies umfasst DynamoDB-Tabellen, die einem anderen Konto als dem VPC-Subnetz zugeordnet sind. Der Eigentümer des VPC-Subnetzes kann bestimmte Benutzer innerhalb des Subnetzes weiterhin nach eigenem Ermessen daran hindern, DynamoDB über den Gateway-Endpunkt zu nutzen.

Tutorial: Verwendung eines VPC-Endpunkts für DynamoDB

In diesem Abschnitt werden Sie schrittweise durch die Einrichtung und Verwendung eines VPC-Endpunkts für DynamoDB geführt.

Themen

Schritt 1: Starten einer Amazon-EC2-Instance

In diesem Schritt starten Sie eine Amazon-EC2-Instance in Ihrer Standard-Amazon-VPC. Anschließend können Sie einen VPC Endpunkt für DynamoDB erstellen und verwenden.

Öffnen Sie die Amazon-EC2-Konsole unter https://console.aws.amazon.com/ec2/

. -

Wählen Sie Launch Instance aus und gehen Sie folgendermaßen vor:

Schritt 1: Auswählen eines Amazon Machine Images (AMI)

-

Gehen Sie oben in der Liste von AMIs zu Amazon Linux AMI und wählen Sie Select aus.

Schritt 2: Auswählen eines Instance-Typs

-

Wählen Sie oben in der Liste der Instance-Typen t2.micro aus.

-

Wählen Sie Next: Configure Instance Details aus.

Schritt 3: Konfigurieren der Instance-Details

-

Navigieren Sie zu Network und wählen Sie Ihre Standard-VPC aus.

Wählen Sie Next: Add Storage aus.

Schritt 4: Hinzufügen von Speicher

-

Überspringen Sie diesen Schritt, indem Sie Next: Tag Instance auswählen.

Schritt 5: Kennzeichnen der Instance

-

Überspringen Sie diesen Schritt, indem Sie Next: Configure Security Group auswählen.

Schritt 6: Konfigurieren einer Sicherheitsgruppe

-

Wählen Sie Bestehende Sicherheitsgruppe auswählen aus.

-

Wählen Sie in der Liste der Sicherheitsgruppen default aus. Dies ist die Standard-Sicherheitsgruppe für Ihre VPC.

-

Wählen Sie Next: Review and Launch aus.

Schritt 7: Prüfen eines Starts einer Instance

-

Wählen Sie Launch (Starten) aus.

-

-

Führen Sie im Fenster Select an existing key pair or create a new key pair einen der folgenden Schritte aus:

-

Wenn Sie nicht über ein Amazon-EC2-Schlüsselpaar verfügen, wählen Sie Einen neuen Schlüsselpaar erstellen aus und befolgen Sie die Anweisungen. Sie werden dazu aufgefordert eine private Schlüsseldatei herunterzuladen (.pem-Datei). Sie benötigen diese Datei später, wenn Sie sich bei Ihrer Amazon-EC2-Instance anmelden.

-

Wenn Sie bereits über ein bestehendes Amazon-EC2-Schlüsselpaar verfügen, navigieren Sie zu Schlüsselpaar wählen und wählen Sie Ihr Schlüsselpaar aus der Liste aus. Beachten Sie, dass Sie bereits über die private Schlüsseldatei (.pem-Datei) verfügen müssen, um sich bei Ihrer Amazon-EC2-Instance anmelden zu können.

-

-

Wenn Sie Ihr Schlüsselpaar konfiguriert haben, wählen Sie Launch Instances (Instances starten) aus.

-

Kehren Sie zur Startseite der Amazon-EC2-Konsole zurück und wählen Sie die Instance, die Sie gestartet haben. Suchen Sie im unteren Bereich der Registerkarte Beschreiben die Public DNS für Ihre Instance. Beispiel:

ec2-00-00-00-00.us-east-1.compute.amazonaws.com.Notieren Sie sich diesen öffentlichen DNS-Namen, da Sie ihn für den nächsten Schritt in diesem Tutorial benötigen (Schritt 2: Konfigurieren Ihrer Amazon-EC2-Instance).

Anmerkung

Es dauert einige Minuten, bis Ihre Amazon-EC2-Instance verfügbar wird. Überprüfen Sie, ob Instance-Zustand running wird und alle Status-Kontrollen bestanden hat, bevor Sie mit dem nächsten Schritt fortfahren.

Schritt 2: Konfigurieren Ihrer Amazon-EC2-Instance

Wenn Ihre Amazon-EC2-Instance verfügbar ist, können Sie sich bei ihr anmelden und auf die erstmalige Verwendung vorbereiten.

Anmerkung

In den folgenden Schritten wird davon ausgegangen, dass Sie eine Verbindung mit Ihrer Amazon-EC2-Instance von einem Linux-Computer aus herstellen. Informationen über andere Möglichkeiten zum Herstellen einer Verbindung finden Sie unter Herstellen einer Verbindung mit Ihrer Linux-Instance im Amazon-EC2-Benutzerhandbuch.

-

Sie müssen eingehenden SSH-Datenverkehr für Ihre Amazon-EC2-Instance autorisieren. Dazu erstellen Sie eine neue EC2-Sicherheitsgruppe und weisen anschließend die Sicherheitsgruppe Ihrer EC2-Instance zu.

-

Wählen Sie im Navigationsbereich Sicherheitsgruppen aus.

-

Wählen Sie Sicherheitsgruppen erstellen aus. Führen Sie im Fenster Sicherheitsgruppen erstellen Folgendes aus:

-

Sicherheitsgruppenname – Geben Sie einen Namen für die Sicherheitsgruppe ein. Zum Beispiel:

my-ssh-access -

Description – Geben Sie eine kurze Beschreibung für die Sicherheitsgruppe ein.

-

VPC – Wählen Sie Ihre Standard-VPC aus.

-

Wählen Sie im Abschnitt Sicherheitsgruppen-Regeln die Option Regel hinzufügen aus und führen Sie Folgendes aus:

-

Type – Wählen Sie „SSH“ aus.

-

Source – Wählen Sie „My IP“ aus.

-

Wenn Sie die gewünschten Einstellungen vorgenommen haben, wählen Sie Erstellen.

-

-

Wählen Sie im Navigationsbereich Instances aus.

-

Wählen Sie die Amazon-EC2-Instance aus, die Sie in Schritt 1: Starten einer Amazon-EC2-Instance gestartet haben.

-

Wählen Sie Aktionen --> Netzwerk --> Sicherheitsgruppen ändern aus.

-

Wählen Sie in Sicherheitsgruppen ändern die Sicherheitsgruppe aus, die Sie früher in diesem Verfahren erstellt haben (z. B.

my-ssh-access). Die vorhandenedefault-Sicherheitsgruppe sollte ebenfalls ausgewählt werden. Wenn Sie die gewünschten Einstellungen vorgenommen haben, wählen Sie Zuweisen von Sicherheitsgruppen aus.

-

-

Verwenden Sie den Befehl

ssh, wie im folgenden Beispiel gezeigt, um sich bei der Amazon-EC2-Instance anzumelden.ssh -imy-keypair.pemec2-user@public-dns-nameSie werden Ihre private Schlüsseldatei (.pem-Datei) und den öffentlichen DNS-Namen Ihrer Instance angeben müssen. (Siehe Schritt 1: Starten einer Amazon-EC2-Instance).

Die Anmelde-ID lautet

ec2-user. Es ist kein Passwort erforderlich. -

Konfigurieren Sie Ihre AWS Anmeldeinformationen wie im folgenden Beispiel gezeigt. Geben Sie bei Aufforderung Ihre AWS -Zugriffsschlüssel-ID, den geheimen Schlüssel und den Namen der Standardregion ein.

aws configureAWS Access Key ID [None]:AKIAIOSFODNN7EXAMPLEAWS Secret Access Key [None]:wJalrXUtnFEMI/K7MDENG/bPxRfiCYEXAMPLEKEYDefault region name [None]:us-east-1Default output format [None]:

Sie können nun einen VPC-Endpunkt für DynamoDB erstellen.

Schritt 3: Erstellen eines VPC-Endpunkts für DynamoDB

In diesem Schritt erstellen Sie einen VPC-Endpunkt für DynamoDB und testen diesen, um sicherzustellen, dass er funktioniert.

-

Überprüfen Sie, ob Sie unter Verwendung des folgenden öffentlichen Endpunkts mit DynamoDB kommunizieren können, bevor Sie beginnen.

aws dynamodb list-tablesDie Ausgabe zeigt eine Liste der DynamoDB-Tabellen, die Sie zurzeit besitzen. (Wenn Sie keine Tabellen besitzen, ist die Liste leer.)

-

Stellen Sie sicher, dass DynamoDB ein verfügbarer Dienst für die Erstellung von VPC-Endpoints in der aktuellen Region ist. AWS (Der Befehl wird in Fettschrift angezeigt, gefolgt von einer Beispielausgabe.)

aws ec2 describe-vpc-endpoint-services{ "ServiceNames": [ "com.amazonaws.us-east-1.s3", "com.amazonaws.us-east-1.dynamodb" ] }In der Beispielausgabe ist DynamoDB als Service verfügbar. Sie können daher einen VPC-Endpunkt für diesen Service erstellen.

-

Ermitteln Sie den VPC-Bezeichner.

aws ec2 describe-vpcs{ "Vpcs": [ { "VpcId": "vpc-0bbc736e", "InstanceTenancy": "default", "State": "available", "DhcpOptionsId": "dopt-8454b7e1", "CidrBlock": "172.31.0.0/16", "IsDefault": true } ] }In der Beispielausgabe ist die VPC-ID

vpc-0bbc736e. -

Erstellen des VPC-Endpunkts Geben Sie für den Parameter

--vpc-iddie VPC-ID aus dem vorherigen Schritt an. Verwenden Sie den--route-table-ids-Parameter, um den Endpunkt mit den Routentabellen zu verknüpfen.aws ec2 create-vpc-endpoint --vpc-id vpc-0bbc736e --service-name com.amazonaws.us-east-1.dynamodb --route-table-ids rtb-11aa22bb{ "VpcEndpoint": { "PolicyDocument": "{\"Version\":\"2008-10-17\",\"Statement\":[{\"Effect\":\"Allow\",\"Principal\":\"*\",\"Action\":\"*\",\"Resource\":\"*\"}]}", "VpcId": "vpc-0bbc736e", "State": "available", "ServiceName": "com.amazonaws.us-east-1.dynamodb", "RouteTableIds": [ "rtb-11aa22bb" ], "VpcEndpointId": "vpce-9b15e2f2", "CreationTimestamp": "2017-07-26T22:00:14Z" } } -

Überprüfen Sie, ob Sie über den VPC-Endpunkt auf DynamoDB zugreifen können:

aws dynamodb list-tablesWenn Sie möchten, können Sie einige andere AWS CLI Befehle für DynamoDB ausprobieren. Weitere Informationen finden Sie in der AWS CLI -Befehlsreferenz.

Schritt 4: (Optional): Bereinigen

Wenn Sie die Ressourcen löschen möchten, die Sie in diesem Tutorial erstellt haben, führen Sie die folgenden Schritte aus:

So entfernen Sie Ihren VPC-Endpunkt für DynamoDB

-

Melden Sie sich bei Ihrer Amazon-EC2-Instance an.

-

Ermitteln Sie die VPC-Endpunkt-ID.

aws ec2 describe-vpc-endpoints{ "VpcEndpoint": { "PolicyDocument": "{\"Version\":\"2008-10-17\",\"Statement\":[{\"Effect\":\"Allow\",\"Principal\":\"*\",\"Action\":\"*\",\"Resource\":\"*\"}]}", "VpcId": "vpc-0bbc736e", "State": "available", "ServiceName": "com.amazonaws.us-east-1.dynamodb", "RouteTableIds": [], "VpcEndpointId": "vpce-9b15e2f2", "CreationTimestamp": "2017-07-26T22:00:14Z" } }In der Beispielausgabe ist die ID des VPC-Endpunkts

vpce-9b15e2f2. -

Löschen Sie den VPC-Endpunkt.

aws ec2 delete-vpc-endpoints --vpc-endpoint-ids vpce-9b15e2f2{ "Unsuccessful": [] }Das leere Array

[]zeigt den Erfolg an (keine fehlgeschlagenen Anforderungen).

So beenden Sie Ihre Amazon-EC2-Instance

Öffnen Sie die Amazon-EC2-Konsole unter https://console.aws.amazon.com/ec2/

. -

Wählen Sie im Navigationsbereich Instances aus.

-

Wählen Sie Ihre Amazon EC2-Instance aus.

-

Wählen Sie Actions, Instance State und Terminate aus.

-

Wählen Sie im Bestätigungsfenster Yes, Terminate aus.