Las traducciones son generadas a través de traducción automática. En caso de conflicto entre la traducción y la version original de inglés, prevalecerá la version en inglés.

Configuración de la propagación de identidades fiable con Studio SageMaker

El siguiente procedimiento explica cómo configurar SageMaker Studio para la propagación de identidades de confianza y las sesiones de usuario en segundo plano.

Requisitos previos

Antes de empezar con este tutorial, primero tendrá que completar las siguientes tareas:

-

Habilite el Centro de identidades de IAM. Se requiere una instancia de organización. Para obtener más información, consulte Requisitos y consideraciones previos.

-

Aprovisionar los usuarios y grupos de su origen de identidades en IAM Identity Center.

-

Confirmar que las sesiones de usuario en segundo plano estén habilitadas en la consola de IAM Identity Center. De forma predeterminada, las sesiones de usuario en segundo plano están habilitadas y la duración de la sesión se establece en 7 días. Puede cambiar esta duración.

Para configurar la propagación de identidades de confianza desde SageMaker Studio, el administrador de SageMaker Studio debe realizar los siguientes pasos.

Paso 1: Habilitar la propagación de identidades de confianza en un dominio de SageMaker Studio nuevo o existente

SageMaker Studio usa los dominios para organizar los perfiles de usuario, las aplicaciones y sus recursos asociados. Para habilitar la propagación de identidades de forma fiable, debe crear un dominio de SageMaker Studio o modificar uno existente, tal y como se describe en el siguiente procedimiento.

-

Abra la consola de SageMaker IA, vaya a Dominios y realice una de las siguientes acciones.

Crea un nuevo dominio de SageMaker Studio mediante la configuración para organizaciones.

Elija Configuración para organizaciones y, a continuación, haga lo siguiente:

Elija AWS Identity Center como método de autenticación.

Active la casilla Habilitar la propagación de identidad de confianza para todos los usuarios de este dominio.

Modifica un dominio de SageMaker Studio existente.

Seleccione un dominio existente que utilice IAM Identity Center para la autenticación.

importante

La propagación de identidades fiables solo se admite en los dominios de SageMaker Studio que utilizan el Centro de identidades de IAM para la autenticación. Si el dominio usa IAM para la autenticación, no puede cambiar el método de autenticación y, por lo tanto, no puede habilitar la propagación de identidades de confianza.

Edite la configuración del dominio Edite la configuración Autenticación y permisos para activar la propagación de identidades de confianza.

Continúe con el paso 2: configure el rol de ejecución de dominio predeterminado. Esta función es necesaria para que los usuarios de un dominio de SageMaker Studio puedan acceder a otros AWS servicios, como Amazon S3.

Paso 2: configure el rol de ejecución de dominio predeterminado y la política de confianza del rol

Una función de ejecución de dominio es una función de IAM que asume un dominio de SageMaker Studio en nombre de todos los usuarios del dominio. Los permisos que asignes a este rol determinan qué acciones puede realizar SageMaker Studio.

Para crear o seleccionar un rol de ejecución de dominio, realice una de las siguientes acciones:

Cree o seleccione un rol mediante la configuración para organizaciones.

Abra la consola de SageMaker IA y siga las instrucciones de la consola del paso 2: Configure las funciones y las actividades de aprendizaje automático para crear una nueva función de ejecución de dominio o seleccione una función existente.

Completa el resto de los pasos de configuración para crear tu dominio de SageMaker Studio.

-

Cree un rol de ejecución manualmente.

Abra la consola de IAM y cree el rol de ejecución usted mismo.

Actualice la política de confianza asociada al rol de ejecución del dominio para que incluya las dos acciones siguientes:

sts:AssumeRoleysts:SetContext. Para obtener información sobre cómo encontrar el rol de ejecución de tu dominio de SageMaker Studio, consulta Obtener el rol de ejecución del dominio.Una política de confianza especifica la identidad que pueda asumir un rol. Esta política es necesaria para permitir que el servicio de SageMaker Studio asuma la función de ejecución del dominio. Añada estas dos acciones para que aparezcan de la siguiente manera en su política.

{ "Version": "2012-10-17", "Statement": [ { "Effect": "Allow", "Principal": { "Service": [ "sagemaker.amazonaws.com" ] }, "Action": [ "sts:AssumeRole", "sts:SetContext" ] } ] }

Paso 3: verifique los permisos de acceso a Concesiones de acceso a Amazon S3 necesarios para el rol de ejecución del dominio

Para utilizar Amazon S3 Access Grants, debe adjuntar una política de permisos (ya sea una política integrada o una política gestionada por el cliente) a su función de ejecución de dominios de SageMaker Studio que contenga los siguientes permisos.

{ "Version": "2012-10-17", "Statement": [ { "Effect": "Allow", "Action": [ "s3:GetDataAccess", "s3:GetAccessGrantsInstanceForPrefix" ], "Resource": "arn:aws:s3:us-east-2:111122223333:access-grants/default" } ] }

Si no tiene una política que contenga estos permisos, siga las instrucciones de la Guía del usuario de AWS Identity and Access Management para la Adición y eliminación de permisos de identidad de IAM.

Paso 4: asigne grupos y usuarios al dominio

Para asignar grupos y usuarios al dominio de SageMaker Studio, sigue los pasos que se indican en Añadir grupos y usuarios.

Paso 5: configure concesiones de acceso a Amazon S3

Para configurar las Concesiones de acceso a Amazon S3, siga los pasos que se indican en Configuración de las Concesiones de acceso a Amazon S3 para una propagación de identidades de confianza a través de IAM Identity Center. Siga las step-by-step instrucciones para completar las siguientes tareas:

Cree una instancia de Concesiones de acceso a Amazon S3.

Registre una ubicación en esa instancia.

Cree concesiones para permitir que usuarios o grupos específicos de IAM Identity Center accedan a las ubicaciones o subconjuntos de Amazon S3 designados (por ejemplo, prefijos específicos) dentro de esas ubicaciones.

Paso 6: Envíe un trabajo de SageMaker formación y consulte los detalles de la sesión de fondo del usuario

En SageMaker Studio, lanza un nuevo cuaderno de Jupyter y envía un trabajo de formación. Mientras se ejecuta el trabajo, complete los siguientes pasos para ver la información de la sesión y comprobar que el contexto de la sesión de usuario en segundo plano esté activo.

-

Abra la consola de IAM Identity Center.

-

Seleccione Usuarios.

-

En la página Usuarios, elija el nombre de usuario cuyas sesiones desee administrar. Esto lo dirigirá a una página con la información del usuario.

-

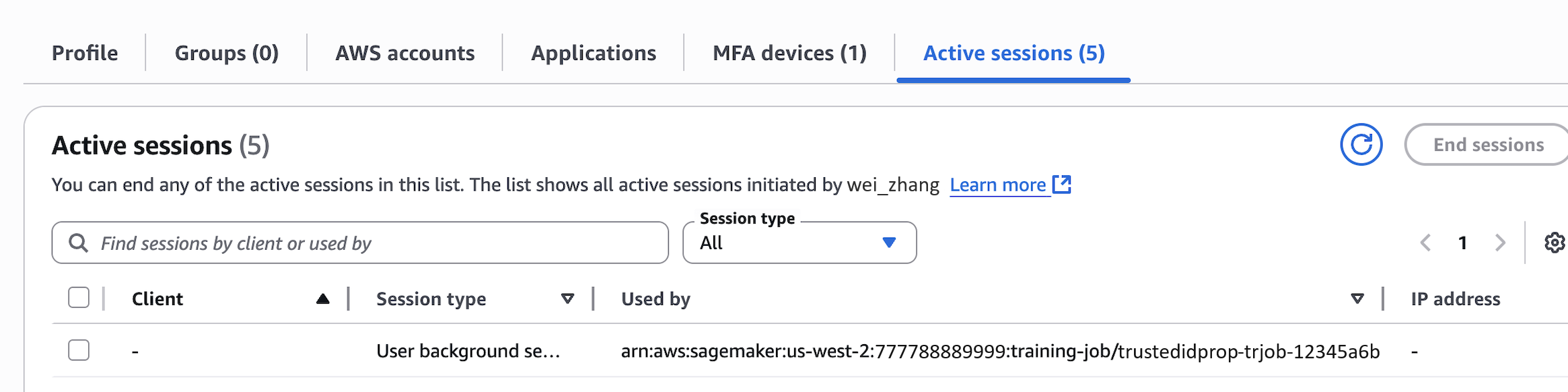

En la página del usuario, elija la pestaña Sesiones activas. El número entre paréntesis junto a Sesiones activas indica el número de sesiones activas de este usuario.

Para buscar sesiones por el nombre de recurso de Amazon (ARN) del trabajo que utiliza la sesión, en la lista Tipo de sesión, elija Sesiones de usuario en segundo plano y, a continuación, introduzca el ARN del trabajo en el cuadro de búsqueda.

A continuación se muestra un ejemplo de cómo aparece un trabajo de entrenamiento que utiliza una sesión de usuario en segundo plano en la pestaña Sesiones activas de un usuario.

Paso 7: Vea los CloudTrail registros para verificar la propagación de identidad confiable en CloudTrail

Cuando la propagación de identidad confiable está habilitada, las acciones aparecen en los registros de CloudTrail eventos debajo del onBehalfOf elemento. userId refleja el ID del usuario de IAM Identity Center que inició el trabajo de entrenamiento. El siguiente CloudTrail evento captura el proceso de propagación de identidades confiables.

"userIdentity": { "type": "AssumedRole", "principalId": "AROA123456789EXAMPLE:SageMaker", "arn": "arn:aws:sts::111122223333:assumed-role/SageMaker-ExecutionRole-20250728T125817/SageMaker", "accountId": "111122223333", "accessKeyId": "ASIAIOSFODNN7EXAMPLE", "sessionContext": { "sessionIssuer": { "type": "Role", "principalId": "AROA123456789EXAMPLE", "arn": "arn:aws:iam::111122223333:role/service-role/SageMaker-ExecutionRole-20250728T125817", "accountId": "111122223333", "userName": "SageMaker-ExecutionRole-20250728T125817" }, "attributes": { "creationDate": "2025-07-29T17:17:10Z", "mfaAuthenticated": "false" } }, "onBehalfOf": { "userId": "2801d3e0-f0e1-707f-54e8-f558b19f0a10", "identityStoreArn": "arn:aws:identitystore::777788889999:identitystore/d-1234567890" } },

Consideraciones sobre el tiempo de ejecución

Si un administrador decide realizar tareas MaxRuntimeInSecondsde formación o procesamiento de larga duración que sean inferiores a la duración de la sesión en segundo plano del usuario, SageMaker Studio ejecuta la tarea durante el tiempo mínimo de la sesión en segundo plano del usuario MaxRuntimeInSeconds o la duración mínima de la sesión en segundo plano.

Para obtener más información al respecto MaxRuntimeInSeconds, consulta la guía del CreateTrainingJob StoppingConditionparámetro en la Amazon SageMaker API Reference.