Les traductions sont fournies par des outils de traduction automatique. En cas de conflit entre le contenu d'une traduction et celui de la version originale en anglais, la version anglaise prévaudra.

Intégration de Transit Gateway au Client VPN

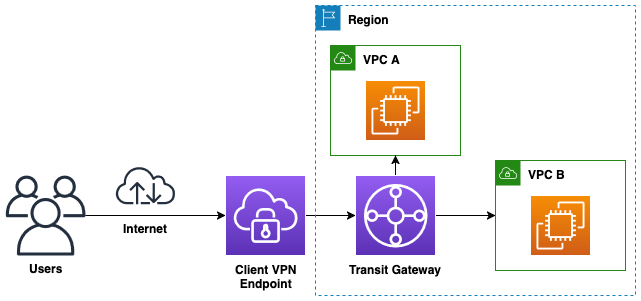

Vous pouvez connecter un point de terminaison Client VPN de manière native à un Transit Gateway pour un accès à distance sécurisé à plusieurs VPCs réseaux locaux et à d'autres ressources connectées au Transit Gateway. Il n'est donc plus nécessaire de créer des points de terminaison VPN distincts pour chaque VPC ou de gérer un routage complexe via un intermédiaire. VPCs

Présentation de

Lorsque vous associez un Transit Gateway à un point de terminaison VPN client, les clients VPN connectés peuvent accéder à toutes les ressources connectées au Transit Gateway si les itinéraires et les règles d'autorisation appropriés sont configurés dans le point de terminaison VPN du client.

Les points de terminaison associés à Transit Gateway préservent l'adresse IP source du client. La traduction des adresses réseau source (SNAT) n'est pas appliquée, ce qui améliore la visibilité du trafic client.

Important

Vous ne pouvez pas mélanger des associations de sous-réseaux VPC et des associations Transit Gateway dans un seul point de terminaison VPN client. Choisissez un type d'association lorsque vous créez le point de terminaison.

Avantages

L'intégration de Transit Gateway au Client VPN offre les avantages suivants :

-

Gestion simplifiée : éliminez le besoin de points de terminaison VPN distincts par VPC. Il n'est pas nécessaire de créer un intermédiaire VPCs uniquement pour la terminaison du VPN.

-

Routage centralisé — Tirez parti de Transit Gateway en tant que centre de routage central. Simplifiez la gestion des itinéraires sur l'ensemble de votre réseau.

-

Visibilité améliorée — Préservez les adresses IP sources des clients (pas de SNAT). Fournit la prise en charge des journaux de flux pour le Client VPN.

-

Évolutivité — Ajoutez-en facilement VPCs de nouvelles à votre Transit Gateway, accessible via Client VPN. Évoluez pour prendre en charge de grands effectifs et unités commerciales distants.

-

Sécurité centralisée : mettez en œuvre des politiques de sécurité cohérentes sur tous les réseaux connectés. Maintenez des pistes d'audit complètes.

Comment fonctionne l'intégration de Transit Gateway

Ce qui suit décrit le fonctionnement du Client VPN avec Transit Gateway :

-

Création d'un point de terminaison : vous créez un point de terminaison Client VPN et spécifiez l'ID Transit Gateway.

-

Création d'une pièce jointe : crée AWS automatiquement une pièce jointe Transit Gateway de type

client-vpnpour le point de terminaison. -

Sélection des zones de disponibilité : vous spécifiez les zones de disponibilité à utiliser ou vous AWS sélectionnez automatiquement 2 zones de disponibilité.

-

Configuration des itinéraires : vous ajoutez des itinéraires à la table de routage du point de terminaison du client VPN pour diriger le trafic client vers les réseaux de destination via le Transit Gateway.

-

Flux de connexion client : lorsqu'un client se connecte, le trafic circule depuis le client via le point de terminaison VPN du client vers le Transit Gateway, puis vers le réseau de destination en fonction des tables de routage de Transit Gateway.

Conditions préalables

Avant de créer un point de terminaison VPN client associé à Transit Gateway, vérifiez les exigences suivantes.

- Exigences relatives au Transit Gateway

-

-

Une passerelle de transit existante dans la même région que le point de terminaison VPN du Client.

-

Pour un accès entre comptes, le Transit Gateway doit être partagé avec votre compte via AWS Resource Access Manager.

-

Un bloc IPv4 CIDR doit être attribué au Transit Gateway. Si vous prévoyez d'utiliser IPv6 une configuration à double pile, attribuez également un bloc IPv6 CIDR.

-

- Exigences réseau

-

-

La plage d'adresses CIDR du client ne doit pas chevaucher les plages d'adresses CIDR VPCs associées au Transit Gateway.

-

Les zones de disponibilité que vous sélectionnez doivent être prises en charge par le Transit Gateway.

-

Les itinéraires de retour doivent être configurés dans les tables de routage VPC pour diriger le trafic destiné à la plage CIDR du client vers le Transit Gateway.

-

- Exigences du certificat

-

-

Un certificat de serveur fourni dans AWS Certificate Manager (ACM) dans la même région que le point de terminaison VPN du Client.

-

Si vous utilisez l'authentification mutuelle, un certificat client est fourni dans ACM.

-

Création d'un point de terminaison VPN pour Client Transit Gateway

Vous pouvez créer un point de terminaison Client VPN associé à un Transit Gateway à l'aide de la console ou du AWS CLI.

Pour créer un point de terminaison VPN pour Client Transit Gateway (console)

Ouvrez la console Amazon VPC à l’adresse https://console.aws.amazon.com/vpc/

. -

Dans le volet de navigation, choisissez Client VPN Endpoints (Points de terminaison Client VPN), puis choisissez Create Client VPN Endpoint (Créer un point de terminaison Client VPN).

-

(Facultatif) Dans les champs Name tag et Description, entrez un nom et une description pour le point de terminaison.

-

Pour le type d'adresse IP de trafic, choisissez l'une des options suivantes :

-

IPv4— Spécifiez une plage d' IPv4 adresses CIDR client (par exemple,

10.0.0.0/22). -

IPv6— attribue AWS automatiquement la plage d'adresses IPv6 CIDR du client.

-

Double pile : spécifiez une plage d'adresses IPv4 CIDR client. AWS attribue automatiquement la plage d'adresses IPv6 CIDR du client.

-

-

Pour l'ARN du certificat de serveur, spécifiez l'ARN du certificat TLS fourni dans ACM.

-

Choisissez votre méthode d'authentification. Pour de plus amples informations, veuillez consulter Authentification du client dans AWS Client VPN.

-

(Facultatif) Pour la journalisation des connexions, activez Activer les détails du journal sur les connexions client et spécifiez le groupe de CloudWatch journaux et le flux de journaux.

-

Pour l'infrastructure réseau, choisissez Transit Gateway.

-

Pour Transit Gateway ID, sélectionnez le Transit Gateway dans la liste déroulante.

-

(Facultatif) Pour les zones de disponibilité, sélectionnez jusqu'à 5 zones de disponibilité. Si vous ne sélectionnez pas de zones de disponibilité, sélectionne AWS automatiquement 2.

-

(Facultatif) Configurez des paramètres supplémentaires tels que les serveurs DNS, le protocole de transport, le tunnel partagé, le port VPN, le délai d'expiration de session et la bannière de connexion.

-

Sélectionnez Create Client VPN endpoint (Créer un point de terminaison VPN client).

Note

Après la création, l'état du point de terminaison estpending-associate. La pièce jointe Transit Gateway est créée automatiquement. Les clients peuvent se connecter une fois que la pièce jointe est disponible.

Pour créer un point de terminaison VPN pour Client Transit Gateway (AWS CLI)

Utilisez la commande create-client-vpn-endpoint avec le paramètre --transit-gateway-id.

L'exemple suivant crée un point de terminaison Client VPN avec des zones de disponibilité spécifiques :

aws ec2 create-client-vpn-endpoint \

--client-cidr-block 10.0.0.0/22 \

--server-certificate-arn arn:aws:acm:us-east-1:123456789012:certificate/a1b2c3d4-5678-90ab-cdef-11111EXAMPLE \

--authentication-options Type=certificate-authentication,MutualAuthentication={ClientRootCertificateChainArn=arn:aws:acm:us-east-1:123456789012:certificate/a1b2c3d4-5678-90ab-cdef-22222EXAMPLE} \

--connection-log-options Enabled=false \

--transit-gateway-id tgw-0a1b2c3d4e5f6EXAMPLE \

--availability-zone-list us-east-1a us-east-1b us-east-1c

Exemple de sortie :

{ "ClientVpnEndpointId": "cvpn-endpoint-0a1b2c3d4e5f6EXAMPLE", "Status": { "Code": "pending-associate" }, "DnsName": "cvpn-endpoint-0a1b2c3d4e5f6EXAMPLE.prod.clientvpn.us-east-1.amazonaws.com" }

Pour sélectionner AWS automatiquement 2 zones de disponibilité, omettez le --availability-zone-list paramètre :

aws ec2 create-client-vpn-endpoint \

--client-cidr-block 10.0.0.0/22 \

--server-certificate-arn arn:aws:acm:us-east-1:123456789012:certificate/a1b2c3d4-5678-90ab-cdef-11111EXAMPLE \

--authentication-options Type=certificate-authentication,MutualAuthentication={ClientRootCertificateChainArn=arn:aws:acm:us-east-1:123456789012:certificate/a1b2c3d4-5678-90ab-cdef-22222EXAMPLE} \

--connection-log-options Enabled=false \

--transit-gateway-id tgw-0a1b2c3d4e5f6EXAMPLE

Vérifiez la pièce jointe Transit Gateway

Après avoir créé le point de terminaison, vérifiez que la pièce jointe Transit Gateway a été créée.

Pour vérifier la pièce jointe Transit Gateway (console)

Ouvrez la console Amazon VPC à l’adresse https://console.aws.amazon.com/vpc/

. -

Dans le volet de navigation, choisissez Transit Gateway Attachments (Attachements de la passerelle de transit).

-

Localisez la pièce jointe avec le type de ressource =

client-vpnet l'ID de ressource correspondant à votre identifiant de point de terminaison VPN client. -

Vérifiez que l'État l'est

available.

Pour vérifier la pièce jointe Transit Gateway (AWS CLI)

Utilisez la commande describe-transit-gateway-attachments.

aws ec2 describe-transit-gateway-attachments \

--filters Name=transit-gateway-id,Values=tgw-0a1b2c3d4e5f6EXAMPLE Name=resource-type,Values=client-vpn

Pour afficher la configuration de Transit Gateway pour le point de terminaison, utilisez la describe-client-vpn-endpointscommande :

aws ec2 describe-client-vpn-endpoints \

--client-vpn-endpoint-ids cvpn-endpoint-0a1b2c3d4e5f6EXAMPLE

La sortie inclut un TransitGatewayConfiguration objet avec l'ID Transit Gateway et les zones de disponibilité associées.

Gérez les itinéraires

Important

Pour les points de terminaison associés à Transit Gateway, vous ne spécifiez pas d'ID de sous-réseau cible lorsque vous créez des itinéraires. Le trafic est automatiquement dirigé via la pièce jointe Transit Gateway.

Pour ajouter un itinéraire (console)

Ouvrez la console Amazon VPC à l’adresse https://console.aws.amazon.com/vpc/

. -

Dans le panneau de navigation, choisir Points de terminaison VPN Client.

-

Sélectionnez le point de terminaison VPN du Client, choisissez Table de routage, puis choisissez Créer un itinéraire.

-

Pour Destination de l'itinéraire, entrez la plage d'adresses CIDR de destination (par exemple,

10.1.0.0/16pour un VPC0.0.0.0/0ou pour l'ensemble du trafic). -

(Facultatif) Dans Description, entrez une description de l'itinéraire.

-

Choisissez Create Route (Créer un itinéraire).

Pour ajouter un itinéraire (AWS CLI)

Utilisez la create-client-vpn-routecommande sans le --target-vpc-subnet-id paramètre.

aws ec2 create-client-vpn-route \

--client-vpn-endpoint-id cvpn-endpoint-0a1b2c3d4e5f6EXAMPLE \

--destination-cidr-block 10.1.0.0/16

Pour ajouter plusieurs itinéraires, exécutez la commande pour chaque plage d'adresses CIDR de destination :

# Route to VPC 1

aws ec2 create-client-vpn-route \

--client-vpn-endpoint-id cvpn-endpoint-0a1b2c3d4e5f6EXAMPLE \

--destination-cidr-block 10.1.0.0/16

# Route to VPC 2

aws ec2 create-client-vpn-route \

--client-vpn-endpoint-id cvpn-endpoint-0a1b2c3d4e5f6EXAMPLE \

--destination-cidr-block 10.2.0.0/16

# Route to on-premises network

aws ec2 create-client-vpn-route \

--client-vpn-endpoint-id cvpn-endpoint-0a1b2c3d4e5f6EXAMPLE \

--destination-cidr-block 192.168.0.0/16

Pour supprimer un itinéraire (console)

Ouvrez la console Amazon VPC à l’adresse https://console.aws.amazon.com/vpc/

. -

Dans le panneau de navigation, choisir Points de terminaison VPN Client.

-

Sélectionnez le point de terminaison du Client VPN, choisissez la table de routage, sélectionnez l'itinéraire, puis choisissez Supprimer l'itinéraire.

-

Choisissez Supprimer l'itinéraire pour confirmer.

Pour supprimer un itinéraire (AWS CLI)

Utilisez la commande delete-client-vpn-route.

aws ec2 delete-client-vpn-route \

--client-vpn-endpoint-id cvpn-endpoint-0a1b2c3d4e5f6EXAMPLE \

--destination-cidr-block 10.1.0.0/16

Configuration de l’autorisation

Important

L'autorisation basée sur le groupe de sécurité n'est pas prise en charge pour les points de terminaison VPN client associés à Transit Gateway. Vous devez utiliser des règles d'autorisation basées sur le réseau pour contrôler l'accès des clients.

Pour ajouter une règle d'autorisation (console)

Ouvrez la console Amazon VPC à l’adresse https://console.aws.amazon.com/vpc/

. -

Dans le panneau de navigation, choisir Points de terminaison VPN Client.

-

Sélectionnez le point de terminaison VPN du Client, choisissez Règles d'autorisation, puis choisissez Ajouter une règle d'autorisation.

-

Pour que le réseau de destination active l'accès, entrez la plage d'adresses CIDR de destination (par exemple,

10.1.0.0/16). -

Pour Autoriser l'accès à, sélectionnez l'une des options suivantes :

-

Autoriser l'accès à tous les utilisateurs : tous les clients authentifiés peuvent accéder au réseau de destination.

-

Autoriser l'accès aux utilisateurs d'un groupe d'accès spécifique : entrez le SID du groupe Active Directory ou le nom du groupe IdP dans l'ID du groupe d'accès.

-

-

Choisir Ajouter une règle d’autorisation.

Pour ajouter une règle d'autorisation (AWS CLI)

Utilisez la commande authorize-client-vpn-ingress.

L'exemple suivant autorise tous les utilisateurs à accéder au 10.1.0.0/16 réseau :

aws ec2 authorize-client-vpn-ingress \

--client-vpn-endpoint-id cvpn-endpoint-0a1b2c3d4e5f6EXAMPLE \

--target-network-cidr 10.1.0.0/16 \

--authorize-all-groups

L'exemple suivant autorise un groupe Active Directory spécifique :

aws ec2 authorize-client-vpn-ingress \

--client-vpn-endpoint-id cvpn-endpoint-0a1b2c3d4e5f6EXAMPLE \

--target-network-cidr 10.1.0.0/16 \

--access-group-id S-1-2-34-1234567890-1234567890-1234567890-1234

Gérer les zones de disponibilité

Vous pouvez modifier les zones de disponibilité d'un point de terminaison VPN client associé à Transit Gateway après sa création.

Pour ajouter une seule zone de disponibilité (AWS CLI)

Utilisez la commande associate-client-vpn-target-network avec le --availability-zone paramètre.

aws ec2 associate-client-vpn-target-network \

--client-vpn-endpoint-id cvpn-endpoint-0a1b2c3d4e5f6EXAMPLE \

--availability-zone us-east-1c

Pour supprimer une seule zone de disponibilité (AWS CLI)

Tout d'abord, utilisez la commande describe-client-vpn-target-networks pour trouver l'ID d'association pour la zone de disponibilité.

aws ec2 describe-client-vpn-target-networks \

--client-vpn-endpoint-id cvpn-endpoint-0a1b2c3d4e5f6EXAMPLE

Utilisez ensuite la commande disassociate-client-vpn-target-network avec l'ID d'association.

aws ec2 disassociate-client-vpn-target-network \

--client-vpn-endpoint-id cvpn-endpoint-0a1b2c3d4e5f6EXAMPLE \

--association-id cvpn-assoc-0a1b2c3d4e5f6EXAMPLE

Accès à Transit Gateway entre comptes

Vous pouvez créer un point de terminaison Client VPN associé à un Transit Gateway appartenant à un autre AWS compte. Pour ce faire, le propriétaire du Transit Gateway doit partager le Transit Gateway avec votre compte via AWS Resource Access Manager.

- Conditions préalables

-

-

Compte propriétaire de Transit Gateway : une passerelle de transit existante et des autorisations pour y créer des partages de ressources AWS Resource Access Manager.

-

Compte de point de terminaison VPN client : autorisations permettant de créer des points de terminaison VPN client et d'accepter AWS Resource Access Manager des partages de ressources.

-

Dans le compte de point de terminaison VPN du Client, acceptez le partage des ressources dans la AWS Resource Access Manager console ou à l'aide de la accept-resource-share-invitationcommande. Une fois que vous avez accepté le partage, le Transit Gateway apparaît dans le menu déroulant Transit Gateway ID lorsque vous créez un point de terminaison Client VPN.

Considérations et restrictions

Tenez compte des points suivants lorsque vous utilisez l'intégration de Transit Gateway avec Client VPN :

-

Restrictions d'association

-

Vous ne pouvez pas combiner des associations de sous-réseaux VPC et des associations Transit Gateway dans un seul point de terminaison.

-

Chaque point de terminaison doit utiliser exclusivement un type d'association.

-

-

Groupes de sécurité

-

L'autorisation basée sur le groupe de sécurité n'est pas prise en charge pour les points de terminaison Transit Gateway.

-

Utilisez uniquement des règles d'autorisation basées sur le réseau.

-

-

Gestion des itinéraires

-

La propagation automatique des itinéraires depuis Transit Gateway n'est pas prise en charge.

-

Vous devez définir manuellement les itinéraires pour les réseaux de destination.

-

-

Chevauchement du CIDR

-

Le bloc CIDR du Client VPN ne doit pas se chevaucher avec d'autres pièces jointes ou blocs CIDR Transit Gateway.

-

Transit Gateway ne prend pas en charge les plages CIDR qui se chevauchent entre les connecteurs. VPCs

-

-

Limitation régionale

-

Client VPN endpoint et Transit Gateway doivent se trouver dans la même AWS région.

-

Le peering entre régions de Transit Gateway n'est pas pris en charge pour le Client VPN.

-

-

Zones de disponibilité

-

Vous pouvez spécifier jusqu'à 5 zones de disponibilité par point de terminaison.

-

Si ce n'est pas spécifié, attribue AWS automatiquement 2 zones de disponibilité.

-

Toutes les zones de disponibilité spécifiées doivent être prises en charge à la fois par Client VPN et par Transit Gateway.

-

-

Acheminement des retours

-

VPCs connecté au Transit Gateway doit avoir des itinéraires aller-retour configurés pour acheminer le trafic destiné au Client VPN CIDR vers le Transit Gateway.

-

Sans routage de retour approprié, les clients VPN ne peuvent pas accéder aux ressources du VPCs.

-

Pour IPv4 : Le CIDR du Client VPN est connu au moment de la création du point de terminaison.

-

Pour IPv6 : vous devez décrire la table de routage Transit Gateway afin de déterminer la plage d'adresses IPv6 CIDR attribuée au point de terminaison VPN du client (la plus grande plage d'adresses CIDR de la table de routage de Transit Gateway associée au point de terminaison VPN du client), car les plages d'adresses CIDR IPv6 du client sont automatiquement attribuées par. AWS Client VPN

-

-

-

Journaux de connexion et de flux

-

Les journaux de flux Transit Gateway peuvent être activés pour capturer des informations sur le trafic IP à destination et en provenance de vos passerelles de transit. Les journaux de connexion VPN du client peuvent être activés pour capturer des informations sur les événements de connexion VPN du client.

-

Vous pouvez corréler un événement du journal de flux Transit Gateway à une connexion VPN client en comparant l'adresse IP et l'horodatage d'un événement du journal de flux Transit Gateway à la même adresse IP du client et à la même période dans les journaux de connexion VPN du client.

-

-

Connectivité Internet

-

Pour accéder à Internet via Client VPN avec Transit Gateway, sans tunnel partagé, le NAT doit être configuré sur un VPC rattaché.

-

Pour IPv4 : configurez une passerelle NAT pour remplacer le client VPN du client IPs par une adresse IP publique.

-

Pour IPv6 : Voir Trafic sortant Internet centralisé avec IPv6.

-

-