Le traduzioni sono generate tramite traduzione automatica. In caso di conflitto tra il contenuto di una traduzione e la versione originale in Inglese, quest'ultima prevarrà.

AWSSupport-TroubleshootEC2InstanceConnect

Descrizione

AWSSupport-TroubleshootEC2InstanceConnectl'automazione aiuta ad analizzare e rilevare gli errori che impediscono la connessione a un'istanza Amazon Elastic Compute Cloud (Amazon EC2) utilizzando Amazon EC2 Instance Connect. Identifica i problemi causati da un'Amazon Machine Image (AMI) non supportata, dall'installazione o dalla configurazione di OS-level pacchetti mancanti, da autorizzazioni mancanti AWS Identity and Access Management

(IAM) o da problemi di configurazione di rete.

Come funziona?

Il runbook utilizza l'ID dell'istanza Amazon EC2, il nome utente, la modalità di connessione, l'IP CIDR di origine, la porta SSH e Amazon Resource Name (ARN) per il ruolo IAM o l'utente che riscontra problemi con Amazon EC2 Instance Connect. Verifica quindi i prerequisiti per la connessione a un'istanza Amazon EC2 utilizzando Amazon EC2 Instance Connect:

-

L'istanza è in esecuzione ed è integra.

-

L'istanza si trova in una AWS regione supportata da Amazon EC2 Instance Connect.

-

L'AMI dell'istanza è supportato da Amazon EC2 Instance Connect.

-

L'istanza può raggiungere l'Instance Metadata Service (IMDSv2).

-

Il pacchetto Amazon EC2 Instance Connect è installato e configurato correttamente a livello di sistema operativo.

-

La configurazione di rete (gruppi di sicurezza, ACL di rete e regole della tabella di routing) consente la connessione all'istanza tramite Amazon EC2 Instance Connect.

-

Il ruolo o l'utente IAM utilizzato per sfruttare Amazon EC2 Instance Connect ha accesso alle chiavi push per l'istanza Amazon EC2.

Importante

-

Per verificare l'AMI dell'istanza, la raggiungibilità di IMDSv2 e l'installazione del pacchetto Amazon EC2 Instance Connect, l'istanza deve essere gestita tramite SSM. Altrimenti, salta questi passaggi. Per ulteriori informazioni, consulta Perché la mia istanza Amazon EC2 non viene visualizzata come nodo gestito

. -

Il controllo della rete rileverà solo se il gruppo di sicurezza e le regole ACL di rete bloccano il traffico quando SourceIp CIDR viene fornito come parametro di input. Altrimenti, SSH-related mostrerà solo le regole.

-

Le connessioni che utilizzano Amazon EC2 Instance Connect Endpoint non vengono convalidate in questo runbook.

-

Per le connessioni private, l'automazione non verifica se il client SSH è installato sulla macchina di origine e se può raggiungere l'indirizzo IP privato dell'istanza.

Tipo di documento

Automazione

Proprietario

Amazon

Piattaforme

Linux

Parametri

Autorizzazioni IAM richieste

Il AutomationAssumeRole parametro richiede le seguenti azioni per utilizzare correttamente il runbook.

-

ec2:DescribeInstances -

ec2:DescribeSecurityGroups -

ec2:DescribeNetworkAcls -

ec2:DescribeRouteTables -

ec2:DescribeInternetGateways -

iam:SimulatePrincipalPolicy -

ssm:DescribeInstanceInformation -

ssm:ListCommands -

ssm:ListCommandInvocations -

ssm:SendCommand

Istruzioni

Segui questi passaggi per configurare l'automazione:

-

Passa a

AWSSupport-TroubleshootEC2InstanceConnectnella AWS Systems Manager console. -

Seleziona Execute automation (Esegui automazione).

-

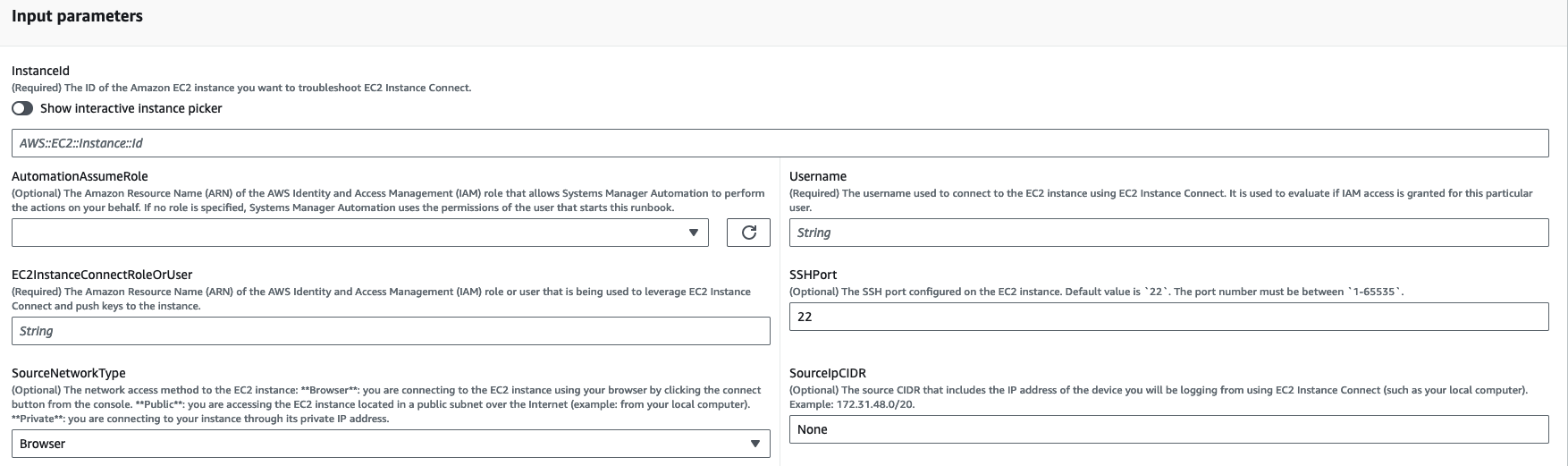

Per i parametri di input, inserisci quanto segue:

-

InstanceId (Obbligatorio):

L'ID dell'istanza Amazon EC2 di destinazione a cui non è stato possibile connettersi utilizzando Amazon EC2 Instance Connect.

-

AutomationAssumeRole (Facoltativo):

L'ARN del ruolo IAM che consente a Systems Manager Automation di eseguire le azioni per tuo conto. Se non viene specificato alcun ruolo, Systems Manager Automation utilizza le autorizzazioni dell'utente che avvia questo runbook.

-

Nome utente (obbligatorio):

Il nome utente utilizzato per connettersi all'istanza Amazon EC2 utilizzando Amazon EC2 Instance Connect. Viene utilizzato per valutare se l'accesso IAM è concesso a questo particolare utente.

-

EC2InstanceConnectRoleOrUser(Obbligatorio):

L'ARN del ruolo o dell'utente IAM che sfrutta Amazon EC2 Instance Connect per inviare le chiavi all'istanza.

-

SSHPort (opzionale):

La porta SSH configurata sull'istanza Amazon EC2. Il valore predefinito è

22. Il numero di porta deve essere compreso tra.1-65535 -

SourceNetworkType (Facoltativo):

Il metodo di accesso alla rete all'istanza Amazon EC2:

-

Browser: ti connetti dalla console AWS di gestione.

-

Pubblica: ti connetti all'istanza situata in una sottorete pubblica su Internet (ad esempio, il computer locale).

-

Privato: ti connetti tramite l'indirizzo IP privato dell'istanza.

-

-

SourceIpCIDR (opzionale):

Il CIDR di origine che include l'indirizzo IP del dispositivo (ad esempio il computer locale) da cui effettuerai l'accesso utilizzando Amazon EC2 Instance Connect. Esempio: 172.31.48. 6/32. Se non viene fornito alcun valore con la modalità di accesso pubblico o privato, il runbook non valuterà se il gruppo di sicurezza dell'istanza Amazon EC2 e le regole ACL di rete consentono il traffico SSH. Verranno invece visualizzate le regole. SSH-related

-

-

Seleziona Esegui.

-

L'automazione inizia.

-

Il documento esegue le seguenti operazioni:

-

AssertInitialState:

Assicura che lo stato dell'istanza Amazon EC2 sia in esecuzione. In caso contrario, l'automazione termina.

-

GetInstanceProperties:

Ottiene le proprietà correnti dell'istanza Amazon EC2 (PlatformDetails, PublicIpAddress VpcId, SubnetId e MetadataHttpEndpoint).

-

GatherInstanceInformationFromSSM:

Ottiene lo stato del ping dell'istanza di Systems Manager e i dettagli del sistema operativo se l'istanza è gestita tramite SSM.

-

CheckIfAWSRegionSupported:

Verifica se l'istanza Amazon EC2 si trova in una regione supportata da Amazon EC2 Instance Connect AWS .

-

BranchOnIfAWSRegionSupported:

Continua l'esecuzione se la AWS regione è supportata da Amazon EC2 Instance Connect. Altrimenti, crea l'output ed esce dall'automazione.

-

CheckIfInstanceAMIIsSupported:

Verifica se l'AMI associata all'istanza è supportata da Amazon EC2 Instance Connect.

-

BranchOnIfInstanceAMIIsSupported:

Se l'AMI dell'istanza è supportata, esegue i OS-level controlli, come la raggiungibilità dei metadati e l'installazione e la configurazione del pacchetto Amazon EC2 Instance Connect. Altrimenti, verifica se i metadati HTTP sono abilitati tramite l' AWS API, quindi passa alla fase di controllo della rete.

-

CheckIMDSReachabilityFromOs:

Esegue uno script Bash sull'istanza Linux di destinazione di Amazon EC2 per verificare se è in grado di raggiungere IMDSv2.

-

CheckEICPackageInstallation:

Esegue uno script Bash sull'istanza Amazon EC2 Linux di destinazione per verificare se il pacchetto Amazon EC2 Instance Connect è installato e configurato correttamente.

-

CheckSSHConfigFromOs:

Esegue uno script Bash sull'istanza di destinazione di Amazon EC2 Linux per verificare se la porta SSH configurata corrisponde al parametro di input `SSHPort. `

-

CheckMetadataHTTPEndpointIsEnabled:

Verifica se l'endpoint HTTP del servizio di metadati dell'istanza è abilitato.

-

CheckEICNetworkAccess:

Verifica se la configurazione di rete (gruppi di sicurezza, ACL di rete e regole della tabella di routing) consente la connessione all'istanza tramite Amazon EC2 Instance Connect.

-

CheckIAMRoleOrUserPermissions:

Verifica se il ruolo o l'utente IAM utilizzato per sfruttare Amazon EC2 Instance Connect ha accesso alle chiavi push per l'istanza Amazon EC2 utilizzando il nome utente fornito.

-

MakeFinalOutput:

Consolida l'output di tutti i passaggi precedenti.

-

-

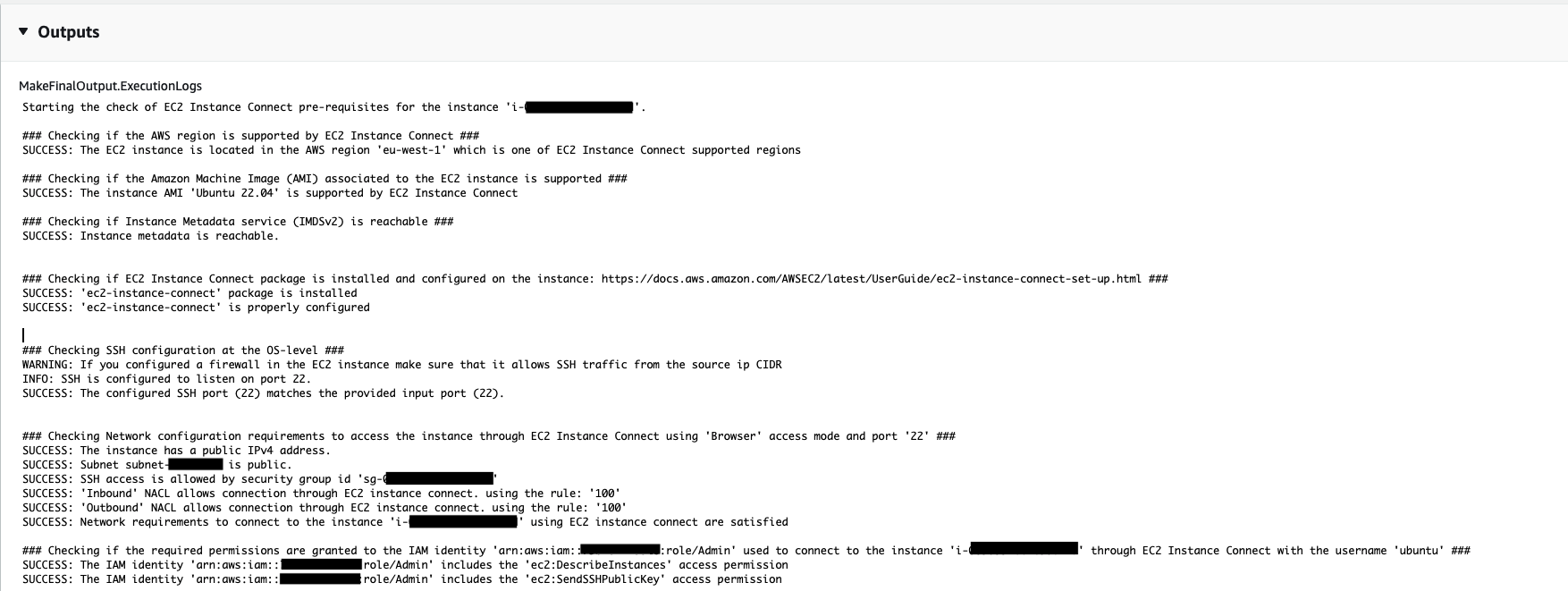

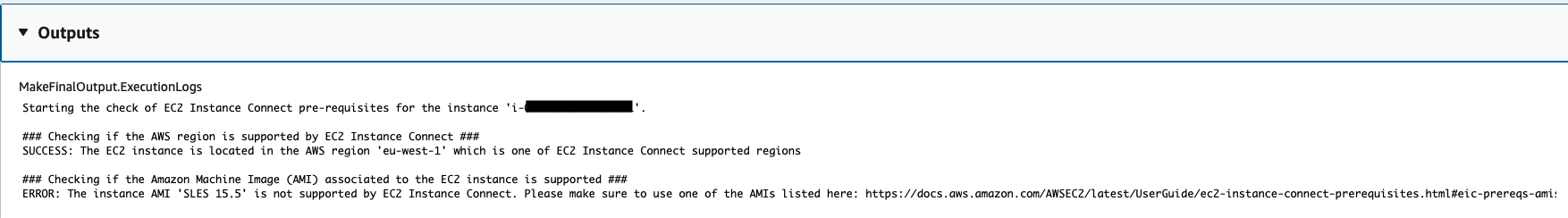

Al termine, consulta la sezione Output per i risultati dettagliati dell'esecuzione:

Esecuzione in cui l'istanza di destinazione presenta tutti i prerequisiti richiesti:

Esecuzione in cui l'AMI dell'istanza di destinazione non è supportato:

Riferimenti

Systems Manager Automation

AWS documentazione di servizio